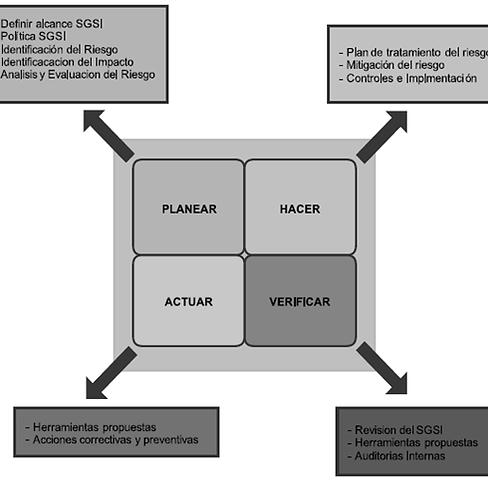

Metodologia PHVA

Puede aplicarse a todos los procesos la metodología conocida como “Planificar - Hacer - Verificar - Actuar” (PHVA). PHVA puede describirse brevemente como:

-Planear: establecer los objetivos y los procesos necesarios para conseguir los resultados de acuerdo con los requisitos del cliente y las políticas de la organización.

-Hacer: implementar los procesos.

-Verificar: realizar el seguimiento y medición de los procesos y los productos y servicios respecto a las políticas, los objetivos y los requisitos para el producto o servicio e informar los resultados.

-Actuar: tomar acciones para el mejoramiento continuo del desempeño de los procesos.

PLANEAR

*Alcance Del SGSI

Definir el alcance del SGSI en términos del negocio, la organización, su localización, activos y tecnologías, incluyendo detalles y justificación de cualquier exclusión. Es importante que defina los límites del SGSI ya que no tiene por qué abarcar toda la organización; de hecho, es recomendable empezar por un alcance limitado). Es importante disponer de un mapa de procesos de negocio, definir claramente los interfaces con el exterior del alcance, determinar las terceras partes (proveedores, clientes...) que tienen influencia sobre la seguridad de la información del alcance, crear mapas de alto nivel de redes y sistemas, definir las ubicaciones físicas, disponer de organigramas organizativos, definir claramente los requisitos legales y contractuales relacionados con seguridad de la información, etc.

Política del SGSI :

*La política del SGSI es normalmente un documento muy general, una especie de "declaración de intenciones" de la Dirección pero que:

*Incluya el marco general y los objetivos de seguridad de la información de la organización;

*Tenga en cuenta los requisitos de negocio además de considerar los requerimientos legales o contractuales relativos a la seguridad de la información;

*Esté alineada con el contexto estratégico de gestión de riesgos de la organización en el que se establecerá y mantendrá el SGSI;

*Establezca los criterios con los que se va a evaluar el riesgo;

*Esté aprobada por la dirección.

Identificación Del Impacto :

La identificación del riesgo contempla inicialmente la determinación de los activos de información dentro del alcance del SGSI, teniendo en cuenta la ubicación, responsable y funciones. De igual manera se deben determinar las amenazas, vulnerabilidades e impactos en la organización, por las posibles pérdidas de confiabilidad, integridad y disponibilidad sobre los activos . De acuerdo a lo anterior se realiza un inventario de activos relacionando cada proceso de la organización contemplado en el alcance del SGSI, los activos hacen referencia a: personal de la organización, imagen corporativa, información, sistemas de información, procesos, productos, aplicaciones y el entorno físico.

Análisis Y Evaluación Del Riesgo :

- evaluar el impacto en el negocio de un fallo de seguridad que suponga la pérdida de confidencialidad, integridad o disponibilidad de un activo de información;

– evaluar de forma realista la probabilidad de ocurrencia de un fallo de seguridad en relación a las amenazas, vulnerabilidades, impactos en los activos y los controles que ya estén implementados;

– estimar los niveles de riesgo;

– determinar, según los criterios de aceptación de riesgo previamente establecidos, si el riesgo es aceptable o necesita ser tratado.

Herramientas Propuestas

Existen diversas herramientas que se han desarrollado con el fin de ayudar a establecer planes de acción efectivos al momento de resolver un problema dentro de una organización.

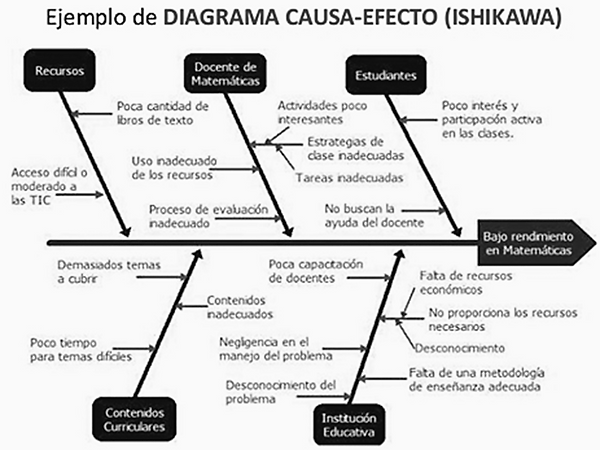

*DIAGRAMA CAUSA-EFECTO

Metodología consiste en reunir un grupo interdisciplinar que esté involucrado en el proceso, evaluar cada una de las variables que pueden llegar a afectar el resultado de la operación en que se detecto el problema (Mano de obre, Maquina, Material, Métodos, etc) cualquier variable puede incluirse dentro del diagrama.

* LOS 5 ¿Por qué?

Metodología complementa al diagrama causa efecto, trabajándolas unidas hacen una herramienta muy efectiva en la detección de causa raíz de un problema.

El diagrama de causa efecto se determinan diferentes posibles causas de un determinado problema, los 5 porque consiste en preguntar como mínimo 5 veces ¿Por qué sucede determinada causa?, dando respuesta a 5 porque’s se llega a un nivel de profundidad que permite determinar la causa raíz del problema. Una acción para mitigar una causa raíz asegura que el problema desaparezca y no se vuelva a repetir.

HACER

Inicialmente se debe definir el plan de tratamiento de los riesgos que se identificaron en el punto anterior, la manera de gestionar estos riesgos y la selección y aplicación de los controles para mitigarlos. Cuando se implemente el plan de tratamiento y los controles se debe alcanzar los objetivos de control que se identificaron en el Planear. Para el desarrollo de este punto es necesario tomar como punto de referencia la norma ISO 27001:2005 la cual establece las directrices y principios generales para iniciar, implementar, mantener y mejorar la gestión de la seguridad de la información en la organización. Como segundo paso se debe empezar con una toma de conciencia y formación de todo el personal de la organización en lo relativo a la seguridad de la información.

El HACER contempla:

- Definir el plan de tratamiento de riesgos

- Implementar el plan de tratamientos de riesgos

- Implementar los controles

- Formar y concientizar

- Poner en operación el SGSI.

Plan de tratamiento del riesgo

La gestión de los riesgos es un proceso en el cual se implementan las medidas técnicas y organizativas necesarias para impedir, reducir o controlar los riesgos analizados e identificados, de forma que las consecuencias que puedan generar sean eliminadas o, si esto no es posible, se puedan reducir lo máximo posible. Un resultado del análisis de riesgos es el criterio para determinar los niveles de riesgo aceptables y en consecuencia, cuáles son los niveles inaceptables y que por lo tanto serán gestionados. El objetivo es reducir los riesgos que estén por encima de los niveles aceptables, a niveles que puedan ser asumidos por la organización.

Los cuatro tipos de tratamiento requieren de diferentes acciones:

*Asumir el riesgo: La Dirección asume el riesgo ya que está por debajo de un valor de riesgo aceptable, simplemente requiere que quede documentado que la dirección conoce y acepta estos riesgos. Los riesgos que se han asumido han de ser controlados y revisados periódicamente de cara a evitar que evolucionen y se conviertan en riesgos mayores.

*Reducir el riesgo: Reducirlo mediante la implantación de controles que reduzcan el riesgo a un nivel aceptable, implica seleccionar dichos controles, definir y documentar los métodos para ponerlos en marcha y gestionarlos.

*Eliminar el riesgo: Aunque no suele ser la opción más viable, ya que puede resultar difícil o demasiado costoso, si se cree posible o necesario, habrá que establecer los pasos para conseguirlo: eliminar el activo, eliminar el proceso o incluso el área de negocio que es la fuente del riesgo.

*Transferir el riesgo a un tercero: Como por ejemplo, asegurando el activo que tiene el riesgo o subcontratando el servicio. Deben evaluarse las opciones y tomar las acciones pertinentes para ejecutar la opción escogida, en función del valor del activo y del coste de realizar esta transferencia (no sólo coste económico sino también los riesgos que conlleva esta transferencia en cuanto a la inclusión de un tercero).

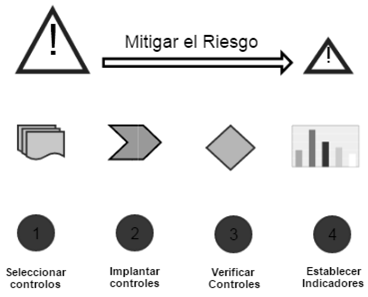

Mitigación del riesgo

Una vez se han identificado los requisitos y los riesgos de seguridad y se han tomado las decisiones para el tratamiento de los riesgos, es conveniente seleccionar e implementar los controles para garantizar la reducción de los riesgos hasta un nivel aceptable. Los controles se pueden seleccionar a partir de la norma ISO 27002:2008 o diseñar controles nuevos para satisfacer necesidades específicas de la organización. La selección de los controles de seguridad depende de las decisiones de la empresa basadas en los criterios para la aceptación del riesgo y debería estar sujeta a toda la legislación y los reglamentos.

Controles e implementación para el proceso de grabación en Call

Centers

A continuación se relacionan las principales medidas de seguridad relacionadas a empresas de Call Center, los controles y su implementación, tomando como base la norma ISO/IEC 27002:2008.

*Controles y objetivos de control relacionados con el marco de empresas Call Center

*Controles relacionados con el personal

*Controles relacionados con los sistemas de información

*Controles relacionados con la revisión del sistema

VERIFICAR

Una vez que está en marcha el SGSI es fundamental hacer un seguimiento de cómo funciona y cómo va evolucionando el sistema. En primer lugar para corregir las posibles desviaciones sobre lo planificado y previsto y en segundo lugar, para detectar oportunidades de mejora del sistema, ya que el objetivo último de implantar un sistema de gestión de este tipo es el mejorar continuamente.

Revisión del SGSI

La Norma ISO 27001 en sus requisitos establece la revisión que la dirección de la organización debe realizar con una cierta periodicidad, como mínimo anual, al Sistema de Gestión de Seguridad de la Información. Esta revisión tiene como objetivo asegurarse de que el SGSI es en todo momento adecuado, apropiado y efectivo para los propósitos y contexto de la organización.

Entradas para el proceso

- Las auditorías llevadas a cabo en la organización.

- Anteriores revisiones del SGSI y las acciones derivadas del mismo

- Comentarios de las partes interesadas.

- El estado de las acciones preventivas y correctivas.

- Las vulnerabilidades o amenazas que no se han tratado adecuadamente en

análisis de riesgos anteriores.

- La evaluación de los objetivos.

- Cambios en la organización.

Salidas del proceso

- Aquellas mejoras para la efectividad del SGSI, qué se va a hacer para mejorar el SGSI

- Actualización de la evaluación y gestión de riesgos.

- Modificación de procedimientos y controles que afectan a la seguridad de la

Información.

- Mejoras en la manera de medir la efectividad de los controles.

Herramientas propuestas

*

En esta etapa del verificar se propone herramientas como cartas de control, planes de verificación del SGSI, Balanced Scorecard o cuadro de mando integral y el programa de auditorías internas, entre otros, que faciliten realizar el seguimiento del SGSI y determinar su cumplimiento de acuerdo a la ISO 27001.

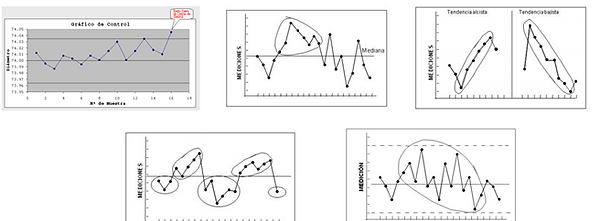

1.GRÁFICOS DE CONTROL

Esta herramienta es de gran utilidad en el momento del análisis de tendencias de los indicadores trazados. Consiste en determinar gráficamente los límites bajo los cuales se considera que determinado indicador está bajo control o dentro de las especificaciones aceptadas tal como se muestra a continuación

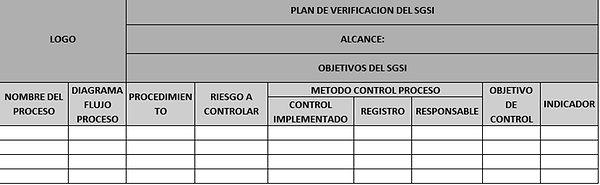

2.PLAN DE VERIFICACIÓN DEL SGSI

Este documento especifica los procesos, procedimientos, riesgos, controles, responsables, objetivos de control y los indicadores como herramienta para evaluar la eficiencia y establecer el cumplimiento de los requisitos del SGSI. El plan propuesto en la siguiente tabla, establece el resultado de la planificación del SGSI, con base en el alcance y los objetivos del sistema.

Auditorías internas

Podemos definir auditoría como una actividad independiente que tiene lugar dentro de la organización y que está encaminada a la revisión de operaciones con la finalidad de prestar un servicio a la dirección, el objetivo de una auditoría es determinar si los objetivos de los controles, los controles, los procesos y los procedimientos están conformes con los requisitos de la Norma en la que se audite el sistema, los requisitos legales y reglamentarios, los requisitos de la organización (contractuales, de seguridad, internos, etc.)

ACTUAR

Como Actuar?:

La implantación del SGSI debe ser un proceso dinámico, para esta etapa debe estar claro que la misión del SGSI es situar la seguridad de la información al mismo nivel que cualquier otro objetivo de negocio, y como tal, debe ser optimizado continuamente. Esta etapa corresponde al Capítulo 8 de la ISO 27002. Es en esta fase cuando deberemos implantar las medidas correctivas fruto de las revisiones efectuadas, y mejorar así el rendimiento del SGSI. Las medidas correctivas comprenden la selección de nuevos controles, la modificación de los existentes o la eliminación de los obsoletos. Resulta bastante frecuente que se haga necesario rectificar el alcance inicial del SGSI y su diseño.

Acciones Correctivas Y Preventivas

*Establecer Acciones Preventivas

*Establecer Acciones Correctivas.

*Establecer Acciones De Mejora